مقارنة بين متصفحات الإنترنت العميق: Tor مقابل I2P مقابل Freenet

الإنترنت العميق يشير إلى جزء من الشبكة العالمية الذي لا يمكن الوصول إليه من خلال محركات البحث التقليدية مثل غوغل أو بنغ. هو عالم واسع يتجاوز المحتوى المقدم على السطح، حيث يحتوي على معلومات وموارد غير مرئية للجمهور العام. يتضمن الإنترنت العميق مجموعة متنوعة من البيانات، بما في ذلك قواعد البيانات الأكاديمية، الشبكات الاجتماعية المغلقة، والتطبيقات الحكومية، بالإضافة إلى المحتوى غير القانوني في بعض الأحيان. وهذا ما يجعله ميزة فريدة تساعد في استكشاف محتوى قد لا يكون متاحاً بسهولة.

يعتبر فهم الفارق بين الإنترنت السطحي والعمق أمراً مهماً. الإنترنت السطحي، الذي نتفاعل معه يومياً، يتكون من الصفحات التي يمكن لمحركات البحث فهرستها، والتي تعتبر الأكبر من حيث المحتوى. أما الإنترنت العميق، فإنه يحتوي على المعلومات المخفية التي ليست موجودة في محركات البحث العادية. وبالتالي، يجب على المستخدمين استخدام تقنيات معينة وأدوات مختصة للوصول إلى هذا المحتوى المهم.

فوائد الإنترنت العميق تتجاوز مجرد الوصول إلى المعلومات المحجوبة. فهو يساهم في حماية الخصوصية، ويتيح الفرصة لتبادل الأفكار والمعلومات دون قيود. هذا الأمر يصبح ذا أهمية أكبر في مجتمعات تعاني من الرقابة. النظام التكنولوجي للإنترنت العميق يتيح للمستخدمين الاتصالات الآمنة ويساعد في الحفاظ على سرية الهوية.

على الرغم من الفوائد العديدة، يجب أن يتم التعاطي مع الإنترنت العميق بحذر، حيث يحتوي على محتوى قد يكون غير قانوني أو من الصعب الوصول إليه بطريقة آمنة. لذا، يُنصح المستخدمون بالتقيد بالإرشادات الأمنية عند تصفح

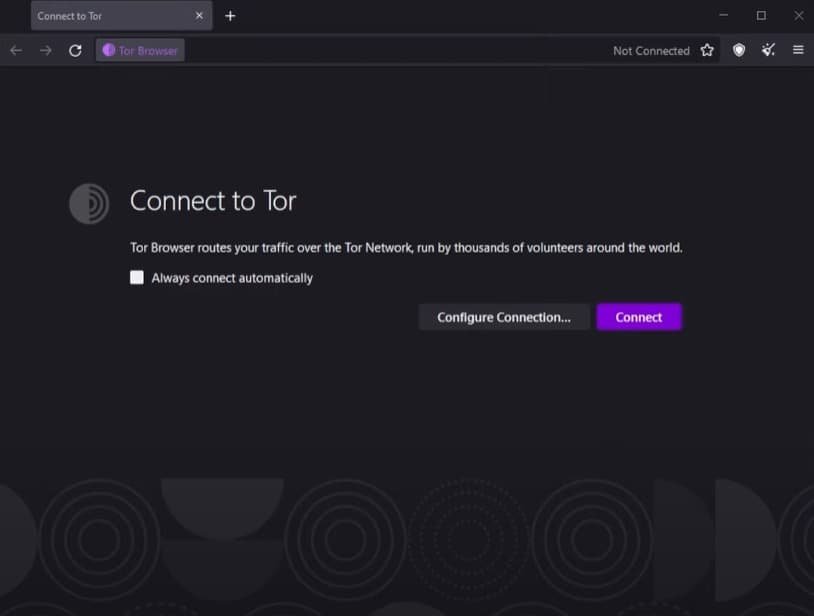

متصفح Tor: كيف يعمل ولماذا هو مشهور؟

يُعتبر متصفح Tor أحد الأدوات الأكثر شهرة في مجال تصفح الإنترنت العميق، ويتميز بنظامه القائم على تقنية توجيه المرور عبر عدة طبقات من التشفير. يعتمد عمل متصفح Tor على ما يُعرف بشبكة “الخدمة المجهولة”، التي تستخدم نظام توجيه يشبه البصل، حيث يتم تمرير البيانات عبر عدة خوادم وسيطة تُعرف بالعقد. كل عقدة تقوم بفك تشفير طبقة من التشفير فقط، مما يضمن عدم القدرة على تتبع أصل البيانات أو وجهتها النهائية. هذه التقنية توفر درجة عالية من الخصوصية والأمان للمستخدمين، مما يجعلها خيارًا شائعًا بين الأفراد الراغبين في حماية هويتهم أثناء تصفح الإنترنت.

تم تطوير متصفح Tor في البداية من قبل البحرية الأمريكية كوسيلة لضمان التواصل السري لموظفي الحكومة. ومع مرور الوقت، اكتسب شهرة عالمية بين الأفراد والمجموعات المهتمة بالخصوصية. يُستخدم متصفح Tor لأغراض متعددة، منها الوصول إلى مواقع الويب المحجوبة، وتجاوز الرقابة، وتسهل التواصل الآمن في البيئات القمعية. تعد هذه الاستخدامات مبررًا رئيسيًا لشعبيته المتزايدة بين الجهات التي تسعى إلى ممارسات أكثر أمانًا لحماية المعلومات الخاصة.

رغم فوائده، يتوجب على المستخدمين أن يكونوا واعين للمخاطر المتعلقة بتصفح الإنترنت باستخدام متصفح Tor. بعض الجهات الفاعلة قد تستخدمه لأغراض غير قانونية، مما قد يجعل المستخدمين الشرعيين حذرين من العواقب المحتملة. على الرغم من ذلك، تبقى خيارات مثل متصفح Tor متاحة للمستخدمين الذين يسعون لاستكشاف الإنترنت بشكل آمن ومجهول، مما يبرز أهمية التقنية في عصر المعلومات الحديث.

الأنظمة المدعومة لمتصفح Tor

- Windows

- macOS

- Linux

- Android

مزايا وعيوب متصفح Tor

المزايا:

- إخفاء الهوية: يقوم Tor بتوجيه حركة المرور عبر شبكة خوادم، مما يجعل تتبع الأنشطة صعبًا.

- تعزيز الخصوصية: يستخدم تقنيات التشفير المتعدد لحماية البيانات المرسلة والمستلمة.

- حماية من المراقبة: يُعتبر أداة فعالة لتجنب المراقبة الرقمية من الحكومات أو شركات التكنولوجيا.

العيوب:

- بطء الاتصال: يمكن أن يؤثر بطء سرعة التصفح نتيجة الجولات المتعددة للبيانات عبر الخوادم.

- صعوبة الوصول إلى بعض المحتويات: قد تواجه قيودًا على بعض المواقع، مما يتطلب طرقًا إضافية للوصول إليها.

إقتراح من الممكن ان يكون مهم بالنسبة لك: كيفية تصفح الديب ويب باستخدام متصفح TOR في 2024 لجميع الأنظمة

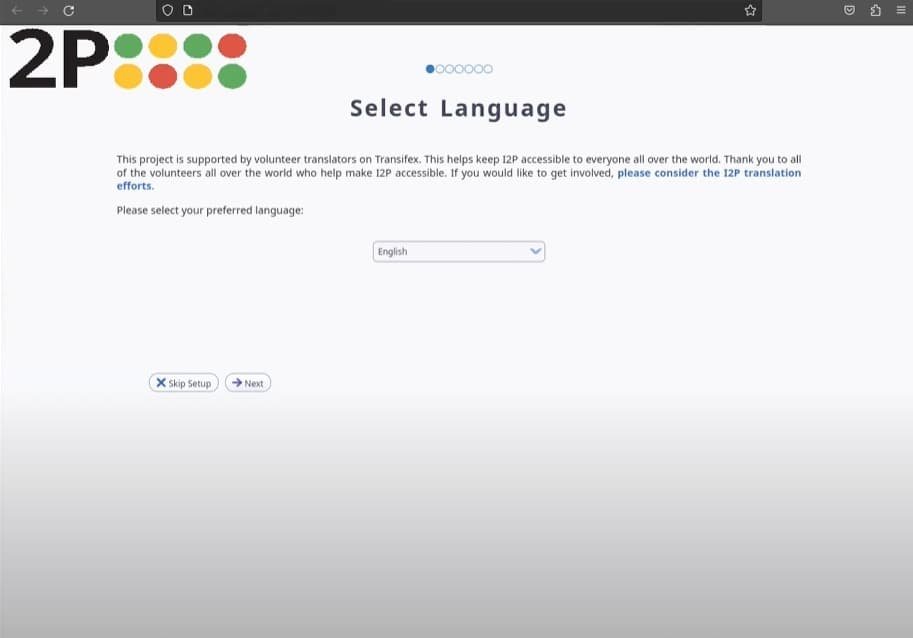

متصفح I2P: مفهوم التوجيه المجهول

يعد متصفح I2P (Internet Invisible Project) من أبرز الحلول المتاحة للتمتع بتجربة تصفح الإنترنت المجهول. يعمل هذا المتصفح على أساس شبكة لامركزية تعزز خصوصية المستخدم، حيث توفر منصة آمنة للتفاعلات والتواصل دون الكشف عن الهوية. على خلاف المتصفحات التقليدية التي تعتمد على خادم مركزي، يقوم I2P بتوجيه المرور من خلال مجموعة من العقد المتصلة، مما يجعل تتبع نشاط المستخدم أمرًا صعبًا.

تكمن قوة متصفح I2P في استخدامه لأساليب متقدمة من التشفير والتوجيه. يتم توجيه البيانات عبر عدة نقاط في الشبكة، مما يضمن إخفاء مصدر البيانات ووجهتها. وبفضل هذا التصميم، يتمكن المستخدمون من الوصول إلى المحتوى المحظور وتجاوز الرقابة المفروضة على الإنترنت. كما يمكن للأفراد تبادل المعلومات بحرية دون الخوف من التعقب أو المراقبة.

من الفوائد الإضافية لاستخدام I2P هو أنه يسمح للمستخدمين بتشغيل خدماتهم الخاصة بشكل آمن، مثل المدونات أو المواقع الاقتصادية المستندة إلى هذا النظام. هذا يعني أن هناك امكانية لتطوير مجتمع محلي داخل الشبكة، والذي يمكن أن يكون مثمرًا وجذابًا للعديد من المستخدمين الذين يسعون لبيئة موثوقة وخالية من التدخل. وأخيراً، فإن I2P يعتبر أداة فعالة للأفراد المهتمين بمزيد من الخصوصية والحماية على الإنترنت.

الأنظمة المدعومة لمتصفح I2P

- Windows

- macOS

- Linux

مزايا وعيوب متصفح I2P

المزايا:

- إخفاء الهوية: يمكّن المستخدمين من تصفح الإنترنت بشكل مجهول، مما يمنع تتبع الجهات الخارجية.

- أمان إضافي: يوجه حركة المرور عبر شبكة لامركزية، مما يعزز من حماية الخصوصية.

- الوصول إلى محتوى خاص: يدعم خدمات مخصصة، مما يسهل الوصول إلى محتوى محجوب.

العيوب:

- اتصال بطيء: يمكن أن تكون سرعات التحميل والتنزيل غير مستقرة وتعتمد على عدد المستخدمين.

- تعقيد الإعداد: قد يجد المستخدمون صعوبة في إعداد واستخدام المتصفح، مما يمثل عائقًا للمبتدئين.

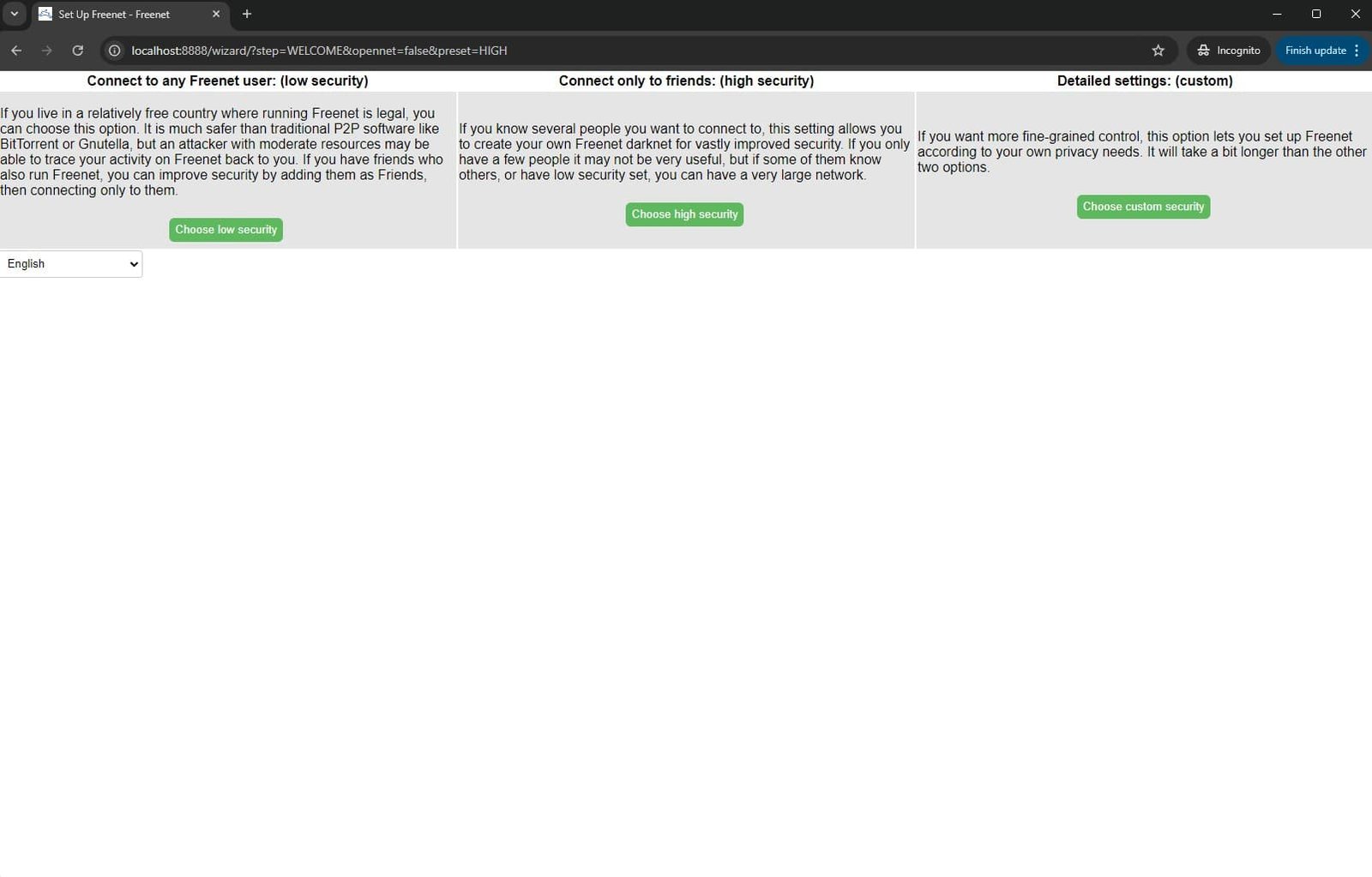

متصفح Freenet: التخزين اللامركزي والمشاركة الآمنة

يعد متصفح Freenet أحد الابتكارات الهامة في عالم الإنترنت العميق، حيث يتيح للمستخدمين تخزين المحتوى ومشاركته بطريقة آمنة ولامركزية. يهدف Freenet إلى توفير منصة تضمن الخصوصية في إجراء المعاملات وتبادل المعلومات، مما يجعله خيارًا جذابًا لمن يسعون إلى حماية هويتهم الرقمية.

تعتمد فكرة Freenet بشكل أساسي على الشبكة الموزعة، وهو نظام يسمح للبيانات بالتواجد على أكثر من خادم بدلاً من تخزينها في موقع مركزي. هذا الشكل من التخزين يمنع رقابة الحكومات أو الجهات الخارجية على المحتوى المتاح. يتم تشفير المعلومات المخزنة على Freenet، مما يحميها من الوصول غير المصرح به، ويضمن أن محتويات النظام تظل سرية. تتيح هذه الخصائص لمستخدمي Freenet نشر المحتوى بحماية كاملة من عواقب الإفصاح عنه في الشبكات التقليدية.

تتكون خوادم Freenet من نظير لنظير (P2P) يسمح لمستخدمي الشبكة بتبادل البيانات بصورة مباشرة. يمكن للمستخدمين تحميل الملفات، بما في ذلك النصوص والفيديوهات والصور، حيث يتم توزيع هذه الملفات عبر الشبكة بحيث تقام نسخ متعددة في نقاط مختلفة. يعزز هذا الأسلوب من موثوقية البيانات، لأنه في حال فشل أحد الخوادم، تبقى المعلومات متاحة من خلال نقاط أخرى في الشبكة. كما يتيح Freenet أيضًا للمستخدمين تصفح المحتوى بشكل مجهول، حيث يتم تشفير حركة المرور مسبقًا، مما يزيد من سرية النشاطات على الإنترنت.

لتلخيص، يعتبر Freenet أحد الحلول القوية إذا كنت تبحث عن تخزين ومشاركة المحتوى بأمان وخصوصية. تقدم هذه الشبكة الموزعة نظاماً فريداً يسهم في تعزيز الخصوصية في العالم الرقمي.

الأنظمة المدعومة لمتصفح Freenet

- Windows

- macOS

- Linux

مزايا وعيوب متصفح Freenet

المزايا:

- خصوصية عالية: يوفر نظامًا غير مركزي لنشر المعلومات، مما يصعب تتبع سلوك المستخدمين.

- تشفير البيانات: يجعل من الصعب تحديد هويات المستخدمين أو مواقعهم الجغرافية.

- خيارات جذابة: مناسب لمن يسعون لتجنب المراقبة.

العيوب:

- قيود الوصول: قد يكون من الصعب العثور على المحتوى، مما يسبب الإحباط.

- سرعات بطيئة: تكون السرعات في شبكة Freenet أبطأ مقارنة بالمتصفحات التقليدية

مقارنة شاملة بين Tor وI2P وFreenet

تعتبر متصفحات الإنترنت العميق، مثل Tor وI2P وFreenet، أدوات هامة للمستخدمين الذين يسعون إلى حماية خصوصيتهم وخصوصياتهم أثناء التصفح. تقدم كل من هذه المتصفحات ميزات خاصة تجعلها تناسب احتياجات مختلفة، لذلك من المفيد إجراء مقارنة شاملة بينها من حيث الأداء، الأمان، الخصوصية وسهولة الاستخدام.

أولاً، في ما يتعلق بالأداء، فإن Tor يعد من أكثر المتصفحات استخداماً. يعتمد على شبكة من الخوادم العشوائية التي تعمل على تشفير البيانات. ومع ذلك، قد يعاني المستخدمون من بطء في سرعة التصفح بسبب هذه الطبقات المتعددة من التشفير. على الجانب الآخر، I2P يستخدم بروتوكولات مختلفة لتحسين الأداء وتحقيق سرعات أفضل، خاصة عند تبادل البيانات بين المستخدمين داخل الشبكة. Freenet، رغم كونه أقل شهرة، يوفر أداءً مستقراً أيضاً، ولكنه يستغرق وقتاً طويلاً لإعادة بناء الشبكة نتيجة لأمانه العالي.

من حيث الأمان، يتمتع Tor بشهرة كبيرة بفضل تقنياته المتقدمة في التشفير، مما يجعل تتبع المستخدمين أكثر صعوبة. بالمقابل، يعتمد I2P على نظام توجيه البيانات الداخلي، مما يقلل من فرص تعرض البيانات للاختراق. Freenet يركز على إنشاء شبكة مقاومة للرقابة، ولكنه قد يكون أكثر عرضة لأضرار بعض التكوينات الفردية للمستخدمين.

أما بالنسبة للخصوصية، فكل من Tor وI2P يوفران مستوى عالياً من الحماية. Tor يسمح بتصفح الإنترنت بصورة أكثر أمانًا، بينما I2P يختص بحماية الهوية أثناء العمل داخل الشبكة. Freenet، أيضًا، يتيح تبادلاً آمنًا للبيانات، لكنه يعتمد على المستخدمين أنفسهم لتحقيق حماية خصوصيتهم.

أخيراً، من حيث سهولة الاستخدام، يفوز Tor بفضل واجهته الواضحة والبسيطة. I2P قد يتطلب بعض المعرفة التقنية لإعدادها، بينما قد يجد مستخدمو Freenet أنفسهم في بيئة معقدة نوعاً ما.

إقتراح من الممكن ان يكون مهم بالنسبة لك: أفضل 10 محركات بحث في الويب العميق والويب المظلم

نصائح لاختيار المتصفح المناسب

متصفح Tor

- مثالي للأغراض اليومية.

- توازن جيد بين الأمان وسهولة الوصول.

- يوفر طبقات متعددة من التشفير لحماية الهوية.

- قد يكون بطيئًا مقارنةً بمتصفحات أخرى.

متصفح I2P

- مناسب للوصول إلى محتوى مخفي.

- يوفر مستويات حماية عالية.

- يحتاج إلى معرفة فنية، مما يجعله أقل ملاءمة للمبتدئين.

متصفح Freenet

- بيئة آمنة لتبادل الملفات.

- يساعد في إخفاء أنشطة المستخدمين.

- مثالي للأفراد المعنيين بالخصوصية المطلقة.

ختامًا

المشاركات الاخيرة

أفضل إضافة لمتصفح فايرفوكس لحظر الإعلانات – مراجعة شاملة لـ uBlock Origin 2024

مقدمة عن uBlock Origin إذا كنت من محبي الإنترنت، فبالتأكيد واجهت مشكلة الإعلانات المزعجة التي تظهر في كل مكان على الصفحات التي تزورها. تخيل أنك تتصفح موقعًا لمحتوى تود قراءته وفجأة يعترضك إعلان ضخم حيث [...]

أكبر أسواق الشبكة المظلمة في 2024

مفهوم الشبكة المظلمة لا يمكن الحديث عن الإنترنت دون الإشارة إلى ظاهرة الشبكة المظلمة، والتي تشبه القمة الجليدية التي تبرز منها جزءًا صغيرًا بينما يظل الجزء الأكبر مخفيًا في الأعماق. تعبر الشبكة المظلمة (الدارك ويب) [...]

الفارق بين Tails و Whonix للوصول الآمن للويب المظلم 2024

تعريف Tails و Whonix في عالم اليوم المترابط، يتزايد اهتمام الأفراد بحماية خصوصيتهم أثناء تصفح الانترنت. في هذا السياق، تقدم Tails و Whonix حلولًا فعّالة توفر أمانًا وخصوصية للمستخدمين. Tails هو نظام تشغيل يعتمد على [...]